Protezione DDOS e mitigazione attacchi DDOS.

Una gamma di servizi di mitigazione DDoS per ridurre il rischio di perdere la connessione, evitando inconvenienti, perdita di reputazione o danni finanziari.

A proposito degli attacchi DDOS

Gli attacchi DDoS (Distributed denial of service (DDoS) stanno aumentando in scala e frequenza. In qualità di organizzazione di ricerca e formazione, avete bisogno di un modo conveniente per mitigare questi attacchi – riducendo i rischi aziendali, in un modo che si adatti alle vostre esigenze e al vostro budget.

Per aiutarvi a ridurre questi rischi, forniamo una selezione di servizi di mitigazione DDoS ai membri di Managed Server, come servizi opzionali migliorati. In Managed Server, abbiamo una vasta esperienza nella sicurezza informatica – quindi, qualunque sia l’opzione scelta, potete fidarvi di noi. Siamo nella posizione ideale per applicare la mitigazione DDoS su tutta la nostra rete.

Servizio di Mitigazione DDOS

Come parte del vostro abbonamento Managed Server o come servizio a richiesta anche da parte di non clienti n hosting da noi, riceverete il nostro servizio di mitigazione DDoS. Questo ti dà la tranquillità di sapere che mitigheremo manualmente qualsiasi attacco alla tua connessione di rete. Con questo servizio, rileviamo e filtriamo il traffico di attacchi DDoS attraverso la rete Arbor e CloudFlare prima che vi raggiunga – mitigando gli effetti degli attacchi sulla vostra connessione e riducendo le interruzioni e i costi.

Modalità operativa, partner e tecnologie

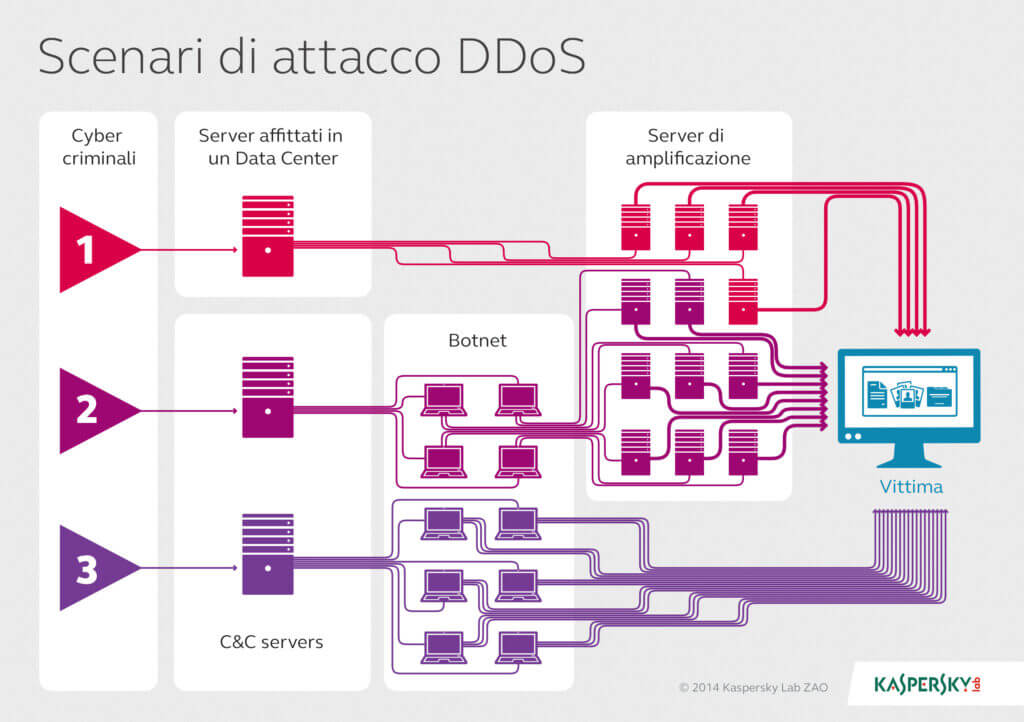

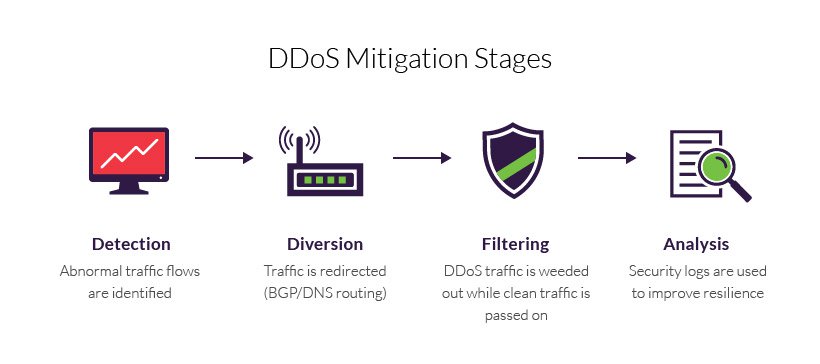

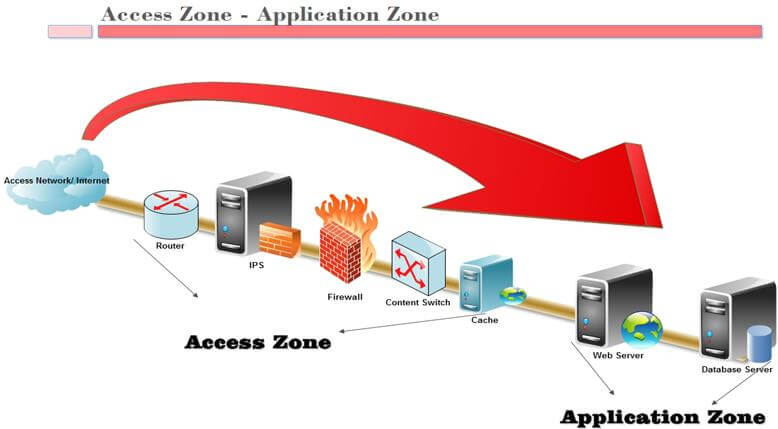

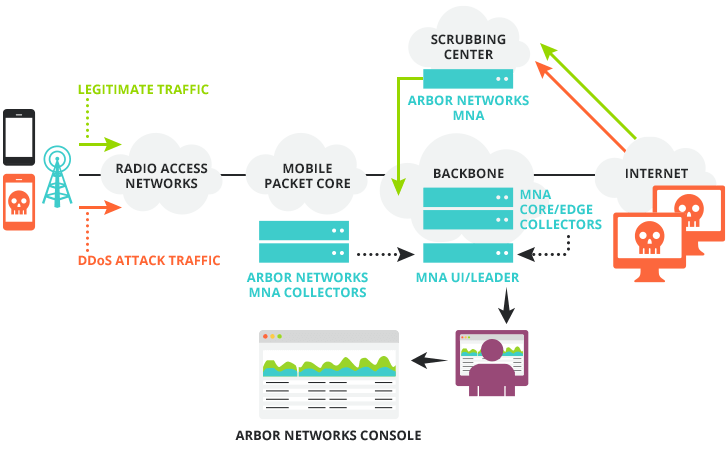

La mitigazione di un attacco DDOS viene attivata tramite l’individuazione dell’attacco, della tipologia di attacco per passare successivamente allo studio della contromisura e all’applicazione delle regole di firewalling e successivamente alla segnalazione ai vari servizi di Abuse dei server compromessi coinvolti nell’attacco e usati come testa di ponte.

La prassi adottata, sopra rappresentata graficamente ci permette di mantenere online il nostro business, tagliare fuori gli attacchi malevoli e i sistemi compromessi e man mano “togliere le armi” ai nostri stessi attaccanti che grazie alla segnalazione Abuse vedranno nel giro di 48 ore perdere gli accessi ai sistemi compromessi, perdendo di fatto potenza di attacco.

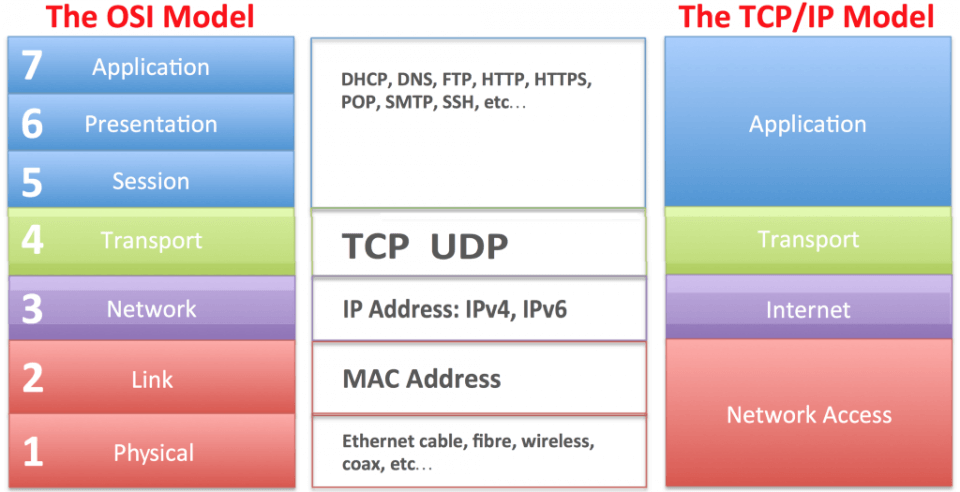

Attacchi Livello 3, Livello 4 di rete.

Per gli attacchi livello 3 e livello 4 della pila TCP/IP e dello standard ISO/OSI ovvero a livello TCP/IP su IPv4 e IPv6, la nostra soluzione di mitigazione adotta a monte un filtering tramite Arbor Networks, partner di eccellenza mondiale in merito a sicurezza delle reti e servizi di mitigazione DDOS per realtà enterprise come Datacenter e hosting provider.

La tecnologia Arbor è distribuita nel 70% delle reti dei Service Provider a livello globale, incluso il 90% degli operatori di livello 1. Inoltre la tecnologia Arbor è ampiamente diffusa tra i più grandi ISP di hosting e cloud.

Arbor si distingue dagli altri ISP di sicurezza in quanto sfrutta la propria capacità di fornire servizi trasformandola in un vantaggio per tutti i clienti. Arbor ha creato ATLAS, un progetto nato dalla collaborazione con oltre 230 Service Provider che hanno accettato di condividere dati anonimi sul traffico Internet con l’ASERT (Arbor Security Engineering & Response Team). Questi dati, in totale 35 Tbps, sono migliorati dalla rete globale “honeypot” di Arbor, costituita da oltre 45 sensori nello spazio oscuro e inutilizzato degli indirizzi delle reti dei clienti. Le informazioni vengono aggregate e analizzate dal team ASERT e quindi reinviate ai clienti sotto forma di signature degli attacchi tramite i prodotti Arbor in uso. Arbor è quindi in una posizione ideale per fornire dati elaborati sugli attacchi DDoS, malware, botnet, exploit e phishing che oggi minacciano l’infrastruttura e i servizi Internet.

E’ proprio grazie all’utilizzo di Arbor Networks che riusciamo a filtrare con estrema soddisfazione e successo attacchi volumetrici come Syn flood, ICMP Fllod, DNS Reflection, TCP Flood, UDP Flood e simili.

Il sistema di Filtering di ARBOR Networks entra in gioco sulla nostra rete e sui nostri sistemi in totale autonomia al verificarsi di un volume anomalo di pacchetti in ingresso, in meno di 60 secondi, permettendo di filtrare attacchi volumetrici TCP nell’ordine di centinaia di Gbit/s senza intervenire manualmente.

Attacchi Livello 7, DDOS Layer 7 ovvero applicativi.

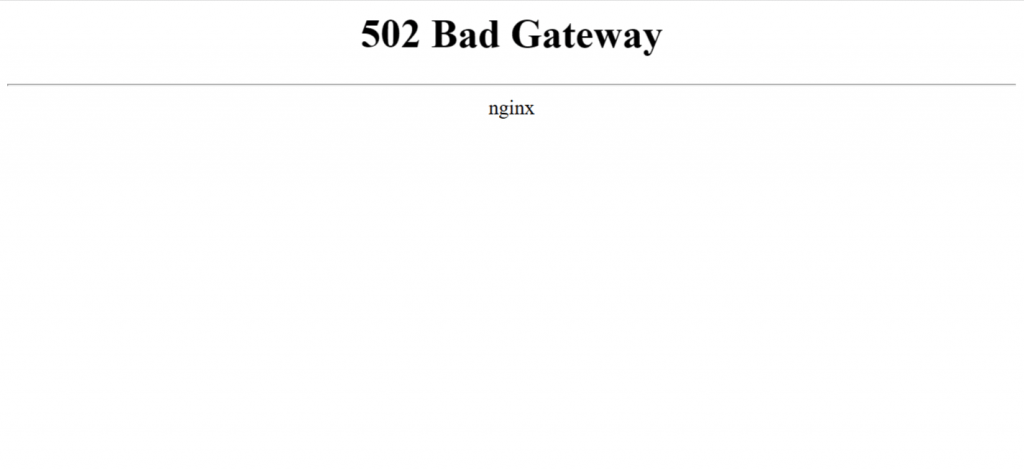

Tra gli attacchi sempre crescenti negli ultimi periodi, abbiamo gli attacchi a livello applicativo o attacchi DDOS Layer 7 che consentono ad un attaccante di bypassare completamente le misure di filtering e ottimizzazione come può essere un firewall IP e un sistema di caching statica come Varnish ad esempio e arrivare ad impattare in modo importante sul WebServer, sull’interprete del linguaggio server side (come ad esempio PHP) e sul database, portando inevitabilmente ad un innalzamento del carico della CPU e alla messa offline del sito web con errori come il classico 502 Bad Gateway o Timeout Error.

La mitigazione di un Attacco Layer7 prevede l’utilizzo di un WAF (Web Application Firewall) che lavora in reverse proxy e permette di bloccare a monte eventuali minacce e traffico malevolo.

Il nostro partner strategico a livello di WAF è CloudFlare.

Il firewall applicazione Web (WAF) di livello Enterprise di Cloudflare protegge la proprietà Internet da vulnerabilità comuni quali attacchi injection SQL, attacchi di tipo cross-site scripting (XSS) e richieste intersito false, senza la necessità di apportare modifiche all’infrastruttura esistente.

L’utilizzo di CloudFlare come soluzione di sicurezza applicativa ci permette di ottenere i seguenti importantissimi vantaggi :

1. Filtering a livello di Browser tramite Under Attack Mode

Tramite l’Under Attack Mode di CloudFlare è possibile sottoporre a challenge i browser dei visitatori per verificare se siano veri browser o semplicemente traffico HTTP/S di tool confezionati ad arte per portare DDOS a livello appliativo e forgiare richieste GET o POST malevole. In questa fase si va a discernere i browser degli utenti reali ai tool degli attaccanti bloccando quest’ultimi.

2. Filtering a livello di Referral

In questa modalità utilizzata in alcuni tipi di attacco tramite l’injection di contenuti su siti molto trafficati, possiamo decidere di filtrare l’attaccante andando a determinarne il referral. Qualora infatti l’utente reale provenga da un referral utilizzato come vettore dell’attacco, bloccando il referral con opportune regole firewall bloccheremo anche tutti gli utenti che provengono da quel referral.

3. Filtering a livello di URL pattern

Qualora una botnet decida di chiamare in modalità intensa dei pattern specifici nelle URL o usarne di parametriche per bypassare eventuali sistemi di cache possiamo individuare il pattern e bloccarne l’accesso.

4. Filtering a livello Geografico.

Possiamo abilitare una tipologia di filtering geografico a livello GeoIP che ci permette di sottoporre a blocco o a Challange tramite l’Under Attack Mode le connessioni originate da paesi sospetti. Qualora ad esempio il nostro business sia Italiano o magari Europeo, potremmo decidere di bloccare o sottoporre a Challenge IP Asiatici, Africani, Statunitensi, Russi e via dicendo.

La precisione di questa soluzione è superiore al 99% e permette di attuare politiche di filtering molto aggressive e restrittive qualora ci si trovi di fronte ad una soluzione estremamente complessa da risolvere nell’immediato.

5. Filtering sugli Autonomous System AS

Un sistema autonomo (in inglese Autonomous System), in riferimento ai protocolli di routing, è un gruppo di router e reti sotto il controllo di una singola e ben definita autorità amministrativa.

Qualora fossimo attaccati da Server Dedicati violati e utilizzati come zombie per sferrare l’attacco verso i nostri clienti, potremmo decidere di filtrare tutte quelle connessioni che non appartengono a fornitori che offrono servizi DSL consumer.

Per quale motivo un server di Digital Ocean o di AWS o di OVH dovrebbe fare richieste al nostro webserver dove magari abbiamo in hosting un ecommerce di articoli sportivi ?

Dato che apparentemente non ce ne sono i motivi e si sta subendo un attacco, un’altra possibilità è data da bloccare gli Autonomous System di Datacenter noti che possono essere violati e utilizzati contro.

6. Un MIX dei precedenti metodi in combo

L’utilizzo di operatori logici di inclusione ed esclusione come AND e OR ci permette di utilizzare tutti i precedenti metodi descritti andando ad utilizzare delle condizioni logiche molto complesse che ci permettono di essere chirurgici nell’applicazione di regole di filtering, escludendo falsi positivi e traffico legittimo dalle politiche di filtering e dl dropping che ne consegue.

7. SEO Oriented

Tutte le operazoini di filtering sono SEO Oriented, ovvero adeguate a non bloccare le attività legittime di crawling dei principali Motori di Ricerca come Google e Bing.

Servizi Avanzati su misura

Se avete bisogno di una mitigazione DDoS più rapida o più personalizzata, o di una risposta 24/7, potete scegliere di abbonarvi ai nostri servizi avanzati – aiutandovi a ridurre ulteriormente il rischio che un attacco DDoS possa causare danni ai sistemi business-critical.

Questo servizio vi offre :

Più veloci nella mitigazione DDoS

La mitigazione DDoS avanzata risponde più rapidamente a un attacco DDoS , riducendo la possibilità di verificarsi danni.

All’interno del servizio, si seleziona uno dei due livelli di reazione: veloce o istantaneo . Il servizio rapido avvia l’attenuazione entro quattro minuti; mentre con il servizio istantaneo, il traffico viene instradato in modo permanente tramite il servizio di mitigazione, quindi non ci sono ritardi nella difesa.

Questi servizi automatizzati reagiscono 24 ore su 24 , 7 giorni su 7 , aiutandoti a prevenire interruzioni da attacchi fuori orario.

Opzioni di personalizzazione per soddisfare le tue esigenze

Quando si sceglie la mitigazione DDoS avanzata , è possibile selezionare la mitigazione preconfigurata o personalizzata, come appropriato.

Con un servizio preconfigurato , puoi scegliere da una selezione di profili progettati per proteggere una selezione di servizi comuni, come server Web o DNS , utilizzando trigger di avviso e risposte di mitigazione progettate dagli analisti della sicurezza Managed Server per essere adatti alla maggior parte delle esigenze.

Con un servizio su misura , è possibile personalizzare ulteriormente la protezione, regolando i parametri con l’aiuto di un analista della sicurezza. Per esempio:

- Puoi aggiungere la protezione per i servizi rivolti verso l’esterno che normalmente non sono inclusi nei profili preconfigurati, ad esempio un servizio di trasferimento file rivolto a Internet o forse un servizio unico per la tua istituzione

- È possibile personalizzare la protezione per includere o escludere domini o URL specifici

Insieme, le opzioni preconfigurate e personalizzate consentono un rilevamento più accurato degli attacchi e una mitigazione più efficace.

Non lasciare che un attacco DDoS interrompa le operazioni aziendali per perdite reputazionali e finanziarie . Utilizza la protezione DDOS per evitare di essere violati e messi offline.

Il tuo sito è sotto attacco ? Contattaci.